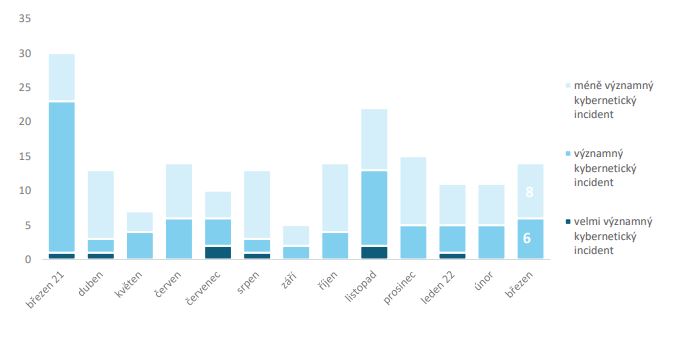

Počet kybernetických útoků v České republice roste. Podle dat společnosti ESET vzrostl jejich počet v loňském roce meziročně o 20 %. Množství se zvyšuje také v meziměsíčním srovnání. Dle aktuálních dat Národního úřadu pro kybernetickou a informační bezpečnost (NÚKIB) se duben 2022 stal měsícem s druhým největším počtem kybernetických incidentů za poslední rok.

Během loňského roku stoupl počet kybernetických útoků v Česku o pětinu. Vyplývá to z dat společnosti ESET, která se zabývá kybernetickou bezpečností a vyvíjí antivirový software. Celosvětově byl pak nárůst ještě větší. Podle dat společnosti Accenture jich bylo v loňském roce meziročně o 31 % více. Obranu prolomí každý desátý kybernetický útok.

Denní počty útoků dosahují desítek milionů. „Na takzvaných honeypotech vystavených do internetu v různých zemích, kde působí operátoři ze skupiny Deutsche Telekom, detekujeme až 50 milionů kybernetických útoků denně,” říká Zdeněk Grmela, ředitel T-Business Cyber Security v T-Mobile Czech Republic. Honeypotem je v tomto případě myšlen bezpečnostní systém určený k detekci a potírání neoprávněného přístupu nebo použití počítačového systému.

S tím, jak roste riziko kyberútoků, zvyšují firmy ve světě investice do zabezpečení svých sítí. Pro Českou republiku to však neplatí. „Zatímco podle dat Accenture navýšilo 82 % firem z 18 zkoumaných zemí včetně USA, Japonska či Británie mezi lety 2020 a 2021 svůj rozpočet na kyberochranu, v Česku naopak 43 % organizací tento rozpočet snížilo. Vyplývá to z veřejných dat Národního úřadu pro kybernetickou a informační bezpečnost,“ říká Milan Mařík z analytického projektu Evropa v datech.

Útoky přitom budou častější a i nebezpečnější: „Kybernetických útoků bude časem přibývat a zvyšovat se bude i jejich sofistikovanost, zejména kvůli snadnější dostupnosti a vysoké míře automatizace nástrojů využívaných útočníky a také kvůli vyššímu výpočetnímu výkonu systémů. V neposlední řadě se komplexita kybernetických útoků zvyšuje i v důsledku toho, že jsou aktiva v kyberprostoru stále cennější, takže se hackerům vyplatí více investovat do svých útoků,” říká Zdeněk Grmela.

Kybernetické války: Nejčastějším útočníkem je Rusko, nejčastějším cílem USA a Ukrajina

Kybernetické útoky podnikají i hackerské skupiny, které jsou přímo napojené na garnituru dané země. Zatímco v rámci „běžného” kyberzločinu se pachatel snaží zpravidla finančně obohatit, v tomto případě hackeři usilují o citlivá data, která mohou jejich zemi poskytnout výhodnější pozici v rámci informační války, nebo se snaží přímo napáchat škodu napadené zemi. Nejedná se tedy o kyberzločin, ale spíše kybernetickou válku.

Za více než polovinou takových útoku stojí Rusko. Hackerské skupiny napojené na tamější vládu jsou zodpovědné za 58 % kybernetických útoků v období od června 2020 do července 2021, vyplývá to z Digital Defense Report 2021, který zveřejnil Microsoft. V rámci kybernetických válek patří mezi nejaktivnější státy i Severní Korea, Írán nebo Čína.

Naopak nejčastěji napadanou zemí jsou Spojené státy, na které v tomto období mířilo 46 % útoků. Hned na druhém místě je však s 19% podílem kyberútoků Ukrajina, kde se válka z virtuální v posledních dnech proměnila v reálnou. Na seznamu napadených států ale figurují i evropské země, např. Velká Británie byla cílem v 9 % případů a Německo ve 3 %.

Tyto útoky v 48 % míří na vládní instituce a ve 31 % jsou jejich cílem nestátní neziskové organizace jako např. Amnesty International. Z tohoto vyplývá, že soukromý sektor se obětí těchto útoků stává jen v minimální míře.

Zdroj: www.evropavdatech.cz ; AN